Sms пароль: Не приходит одноразовый пароль | Решение проблемы — СберБанк

Password Reset — Продукт для автоматизированной смены паролей Active Directory

Основные преимущества решения

Быстро восстанавливает доступ пользователю: уведомление, которое получит пользователь, снимает необходимость обращения в службу IT и содержит инструкцию, как поменять пароль на сайте самообслуживания.

Интуитивно понятный процесс: Подавляющее большинство пользователей легко справятся с задачей по смене пароля Active Directory с помощью Password Reset.

Уведомление об истечении срока действия: Пользователь автоматически получает SMS за несколько дней до истечения срока действия пароля. Сообщение включает в себя ссылку на сайт самообслуживания для смены пароля.

Уведомление о блокировании учетной записи: Когда пользователь пытается войти удаленно в систему с помощью VPN, Citrix, веб-почты или чего-то подобного и неверно вводит пароль три раза, ему отправляется SMS с уведомлением о блокировании учетной записи и ссылкой на сайт самообслуживания для разблокировки учетной записи.

Простое развертывание решения: Password Reset устанавливается и обслуживается централизованно, что делает его развертывание простой задачей. Не требуется инструктирование пользователей или установка на клиентские устройства.

Глубокая интеграция с Active Directory: Возможность получения нужной информации о пользователе из Active Directory, например, идентификатор сотрудника, номер телефона, код подразделения и т.п. В то же время регистрация пользователей может производиться и без использования этой информации: в этом случае пользователи должны будут предоставить эту информацию в онлайн анкете.

Сокращение нагрузки на IT персонал: Давая возможность пользователям самостоятельно решать задачу по смену пароля и разблокировки учетной записи, снижается нагрузка на службу IT, которая сможет потратить высвободившееся время на более важные задачи.

Мошенники все активнее используют онлайн-банкинг для кражи денег

В России сейчас отсутствует открытая статистка по инцидентам информационной безопасности (ИБ) в банковском секторе. Статистика Банка России пока мало что дает, поскольку собирается лишь с 2012 г. К тому же не совсем ясны правила классификации инцидентов, и большинство банков подают в ЦБ пустые отчеты. А между тем, по мнению экспертов, количество инцидентов ИБ в российском банковском секторе увеличивается от года к году, и большинство из них связано с онлайн-банкингом.

Статистика Банка России пока мало что дает, поскольку собирается лишь с 2012 г. К тому же не совсем ясны правила классификации инцидентов, и большинство банков подают в ЦБ пустые отчеты. А между тем, по мнению экспертов, количество инцидентов ИБ в российском банковском секторе увеличивается от года к году, и большинство из них связано с онлайн-банкингом.

В отличие от традиционных банковских услуг, которые предоставляются в офисе банка, защищенном от злоумышленников как толстыми стенами, так и надежными информационными системами, онлайн-банкинг предоставляется на «территории клиента» — персональном компьютере или смартфоне. Вирусы и троянские программы, в изобилии обитающие на устройствах пользователей, зачастую и становятся источником большинства угроз. Другим фактором, снижающим уровень безопасности, является канал передачи: информация, передаваемая по беспроводным сетям, может быть перехвачена, а вместе с ней могут быть раскрыты логины и пароли.

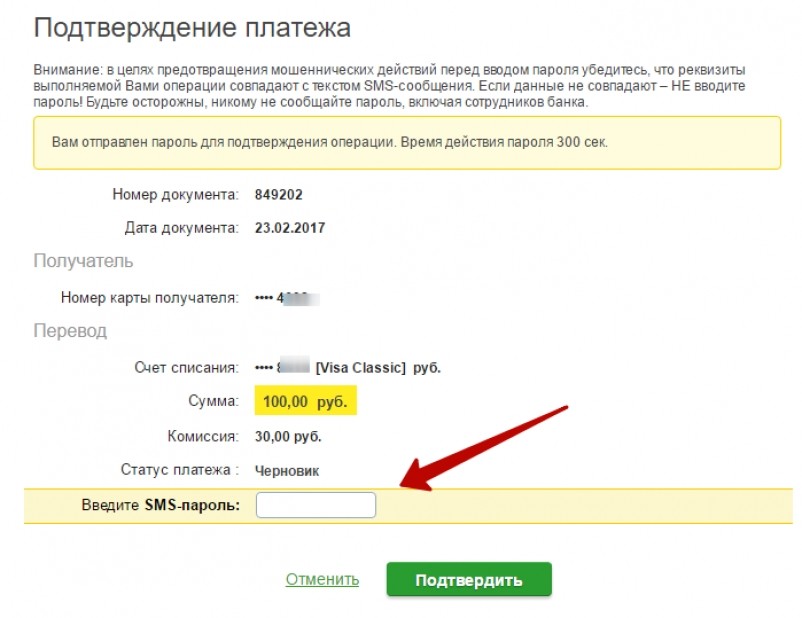

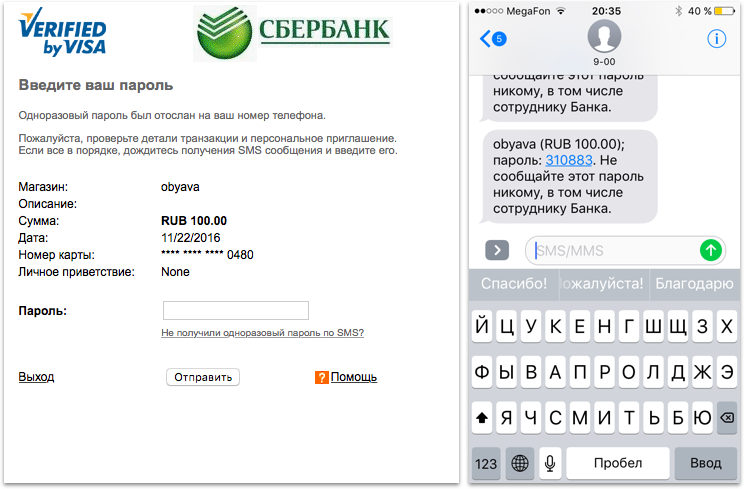

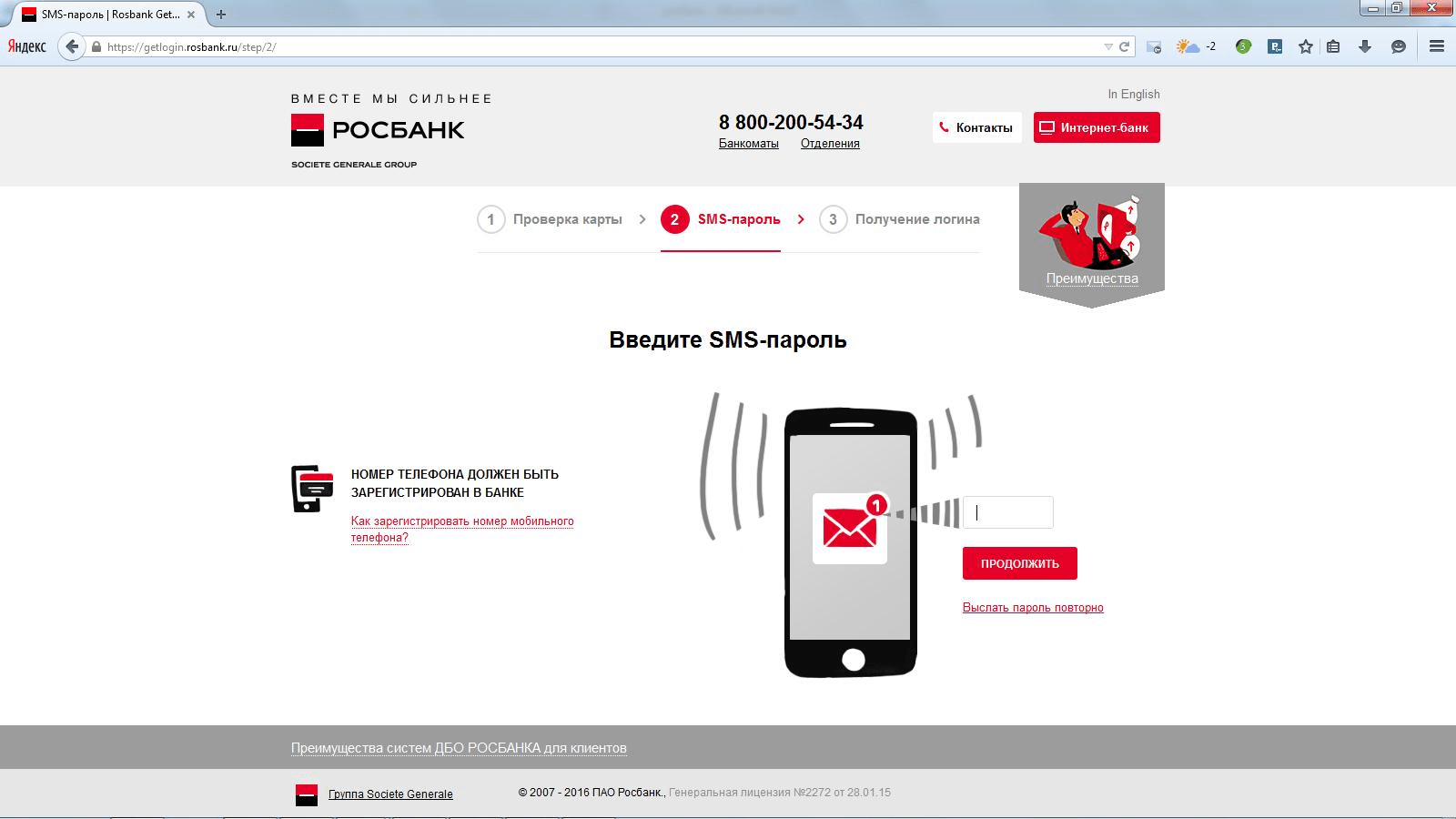

Безусловно, банки принимают меры, направленные на повышение безопасности своих онлайн-сервисов. Хорошим тоном стало внедрение двухфакторной аутентификации, при которой пользователь кроме стандартных логина и пароля предоставляет аутентификационные данные другого типа: цифровой сертификат, одноразовый пароль, взятый со скретч-карты или полученный по sms. Однако даже одноразовые sms-пароли — не панацея: злоумышленники с успехом противопоставляют этому социальную инженерию и фишинговые страницы, выдающие себя за реальные страницы интернет-банков.

Хорошим тоном стало внедрение двухфакторной аутентификации, при которой пользователь кроме стандартных логина и пароля предоставляет аутентификационные данные другого типа: цифровой сертификат, одноразовый пароль, взятый со скретч-карты или полученный по sms. Однако даже одноразовые sms-пароли — не панацея: злоумышленники с успехом противопоставляют этому социальную инженерию и фишинговые страницы, выдающие себя за реальные страницы интернет-банков.

Именно одноразовые sms-пароли стали причиной недавнего инцидента с сервисом онлайн-банкинга крупного российского банка. Злоумышленники воспользовались предоставляемой мобильными операторами услугой «переадресация sms», настроить которую можно в личном кабинете клиента на сайте оператора. Получить доступ к таким личным кабинетам труда не составило — их степень защиты существенно ниже, чем у онлайн-банкинга. Остальное было делом техники: перенаправляя sms-сообщения клиентов на свои номера, злоумышленники без труда получали доступ к их учетным записям в интернет-банке и опустошали счета, переводя средства на счета подставных лиц — клиентов банка. Злая ирония в том, что клиенты не сразу узнавали об этих фактах, так как уведомления о списании средств также переадресовывались на телефоны злоумышленников.

Злая ирония в том, что клиенты не сразу узнавали об этих фактах, так как уведомления о списании средств также переадресовывались на телефоны злоумышленников.

Другой угрозой становятся набирающие популярность троянские программы, которые, инфицируя компьютер пользователя, настолько глубоко встраиваются в операционную систему и браузер, что позволяют злоумышленнику изменять финансовую информацию, отображаемую интернет-банком в браузере. Пользователь работает с сервисом, вводя одноразовые sms-пароли: оплачивает коммунальные платежи, погашает кредиты, вносит средства на депозиты. А тем временем «троян» на лету подменяет номера счетов и суммы, и клиент, вводя sms-пароли, авторизует перевод своих средств на счета злоумышленника. Более того, часто такие «трояны» могут модифицировать в интерфейсе интернет-банка данные о совершенных операциях и остатках на счетах клиентов. Таким образом, информация о незаконных переводах будет долгое время скрыта от клиента.

На текущий момент спасение утопающих — дело рук самих утопающих: банки перекладывают всю ответственность на клиента. Однако следует заметить, что в большинстве случаев злоумышленники получают доступ к интернет-банкингу именно благодаря неосведомленности или беспечности клиента. Оптимизма не внушает и существующая судебная практика: клиенты, особенно физические лица, регулярно проигрывают в спорах с банками о возврате похищенных денежных средств. Это подрывает и без того пошатнувшееся в последнее время доверие к российским банкам.

Однако следует заметить, что в большинстве случаев злоумышленники получают доступ к интернет-банкингу именно благодаря неосведомленности или беспечности клиента. Оптимизма не внушает и существующая судебная практика: клиенты, особенно физические лица, регулярно проигрывают в спорах с банками о возврате похищенных денежных средств. Это подрывает и без того пошатнувшееся в последнее время доверие к российским банкам.

Однако 1 января 2014 г. вступила в силу 9-я статья ФЗ «О национальной платежной системе», которая обязует банки возмещать клиентам средства, утерянные ими вследствие несанкционированного списания (хакерской атаки), если не будет доказано, что «клиент нарушил правила использования электронного средства платежа». Важно лишь в течение суток уведомить банк о компрометации вашей учетной записи онлайн-банкинга или мошенническом списании средств, иначе кредитная организация имеет право отказать в возврате денег.

Теперь, будучи обязанными компенсировать средства, банки материально заинтересованы в использовании надежных и безопасных систем онлайн-банкинга. Как и в любой области автоматизации, у банка есть два выхода: либо купить готовое коробочное решение, коих на рынке немало, либо разработать собственный продукт. В пользу первого варианта говорит скорость внедрения и стоимость, в пользу второго — возможность предоставить клиенту уникальный набор способов наиболее полно покрыть весь перечень предоставляемых банковских услуг. Малые и средние банки обычно выбирают первый вариант, крупные могут позволить себе второй.

Как и в любой области автоматизации, у банка есть два выхода: либо купить готовое коробочное решение, коих на рынке немало, либо разработать собственный продукт. В пользу первого варианта говорит скорость внедрения и стоимость, в пользу второго — возможность предоставить клиенту уникальный набор способов наиболее полно покрыть весь перечень предоставляемых банковских услуг. Малые и средние банки обычно выбирают первый вариант, крупные могут позволить себе второй.

Что касается безопасности, то вопрос неоднозначен. С одной стороны, использование коробочных продуктов, разработанных специализирующимися на этом бизнесе компаниями, является хорошей практикой в индустрии информационной безопасности. Эти решения обычно проходят более тщательное тестирование и анализ защищенности, чем внутренние разработки банков. Однако массовое использование банками коробочных продуктов приводит к тому, что достаточно хакеру найти уязвимость в одном из таких решений, как ему открываются двери в онлайн-банкинги всех использующих его банков.

Ежегодное исследование инцидентов в области информационной безопасности KPMG Data Loss Barometer показывает: на Западе доля инцидентов в компаниях финансового сектора имеет тенденцию к сокращению, за последние пять лет их количество сократилось на 80%. Добиться этого западным банкам позволило следование международным стандартам информационной безопасности (ISO 27001/27002, PCI DSS), регулярное проведение независимых оценок защищенности ИТ-инфраструктуры и веб-сервисов.

В отличие от своих западных коллег российские банки не спешат с внедрением СМИБ (системы менеджмента информационной безопасности) на основе международных стандартов ISO 27001/27002. Регулярную оценку защищенности (penetration testing) своих онлайн-сервисов и IT-инфраструктуры они если и проводят, то в основном в рамках требований стандарта безопасности индустрии платежных карт (PCI DSS), который сфокусирован сугубо на инфраструктуре платежных карт и часто не затрагивает онлайн-банкинг. Подобное отношение к информационной безопасности выглядит как минимум странно на фоне того, что Россия неизменно занимает лидирующие позиции в мире по числу хакерских атак.

Опыт западных банков говорит о том, что прогресс не остановить и популярность сервисов онлайн-банкинга будет расти, несмотря на все угрозы и риски, с ним связанные. Осторожный оптимизм внушает появляющаяся, хоть и с опозданием, правовая база в этой области, а также общее повышение доверия населения к онлайн-сервисам кредитных организаций. При этом нужно понимать, что позитивные сдвиги в этом процессе будут возможны, только если обе стороны будут прикладывать все усилия для укрепления информационной безопасности: банки — соблюдать рекомендации международных стандартов в области информационной безопасности и тестировать защищенность своей инфраструктуры, клиенты — повышать уровень своей компьютерной грамотности и не лениться соблюдать ряд несложных требований безопасности при работе с онлайн-банкингом.

Автор — старший менеджер группы по оказанию услуг в области управления информационными рисками КПМГ в России и СНГ

Требования к паролям

Время от времени наши клиенты сталкиваются с проблемой по отправке СМС-сообщений, которые возникают:

- При первичном подключении и настройке интеграций с CRM- и CMS-системами типа amoCRM, bitrix24, inSales и т.

п., а также при попытке отправлять СМС-сообщения по API.

п., а также при попытке отправлять СМС-сообщения по API. - При смене пароля личного кабинета и/или паролей для отправки СМС по API.

В этой статье мы решили суммировать требования к паролям.

Для начала рассмотрим, какие бывают пароли в нашем сервисе СМС-рассылок. Их всего 2 вида:

- Пароль личного кабинета СМС-рассылок sms.targetsms.ru. Задается в личном кабинете СМС-рассылок в разделе «Дополнительно» — «Настройки», в поле «Пароль аккаунта». (См. скриншот ниже)

- Пароль для отправки СМС-сообщений по API или через интеграции с популярными CRM/CMS-системами. По умолчанию, если не оговорено обратное, то пароль личного кабинета СМС-рассылок совпадает с паролем для отправки СМС-сообщений по API или через интеграции с популярными CRM/CMS-системами. Расхождение может возникнуть, если Вам в целях безопасности важно разделять пароли личного кабинета и API/интеграций (например, в случае, если у Вас несколько сотрудников работают с СМС-сервисов; один – технический (все настраивает), а другой – административный (все контролирует)).

Задается в личном кабинете СМС-рассылок в разделе «Дополнительно» — «Настройки», в полях «Пароль подключения по SMPP» и «Пароль подключения по HTTPS/XML/SMTP». (См. скриншот ниже)

Задается в личном кабинете СМС-рассылок в разделе «Дополнительно» — «Настройки», в полях «Пароль подключения по SMPP» и «Пароль подключения по HTTPS/XML/SMTP». (См. скриншот ниже)

Итак, в 99% случаев все проблемы сводятся к тому, что заданный клиентом пароль не соответствует всего одному простому требованию: «Длина пароля должна быть в пределах от 3 до 8 символов включительно».

Нарушение данного правила приводит к ошибками и невозможности отправлять СМС-сообщения через API или интеграции с CRM/CMS-системами (т.к. все интеграции работают через протокол HTTPS). При этом, однако, длинный пароль не является препятствием для входа в личный кабинет СМС-рассылок.

Итак, если Вы столкнулись с проблемой, когда Вы можете попасть в личный кабинет СМС-рассылок, НО СМС-рассылки через API/интеграции не работают, то нужно:

- Зайти в раздел «Дополнительно» — «Настройки» личного кабинета СМС-рассылок sms.targetsms.ru

- Изменить пароль в полях «Пароль аккаунта» и «Пароль подключения по HTTPS/XML/SMTP» на любое сочетание латинских символов или цифр размером 3-8 символов включительно.

Итак, Вы задали более короткий пароль. Теперь весь функционал наших готовых решений (https://targetsms.ru/integratsii) и СМС-сообщений по API (https://targetsms.ru/api) доступен Вам в полном объеме.

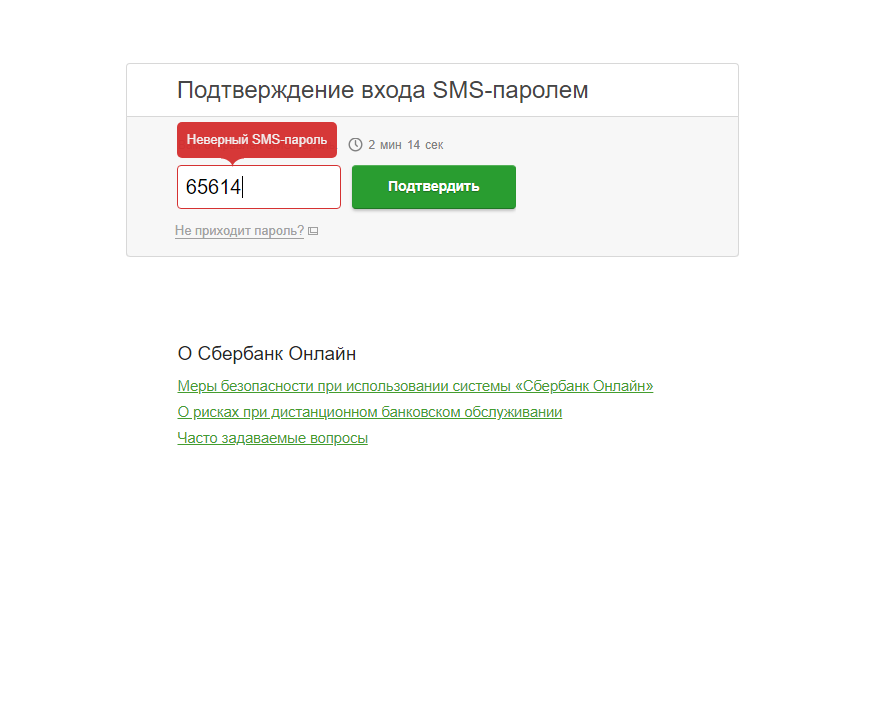

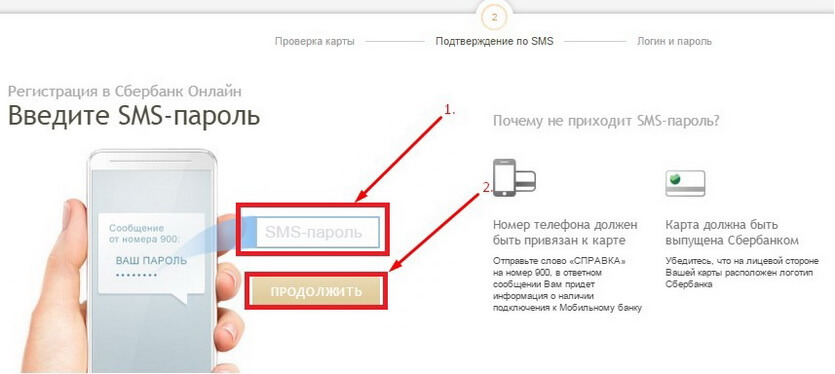

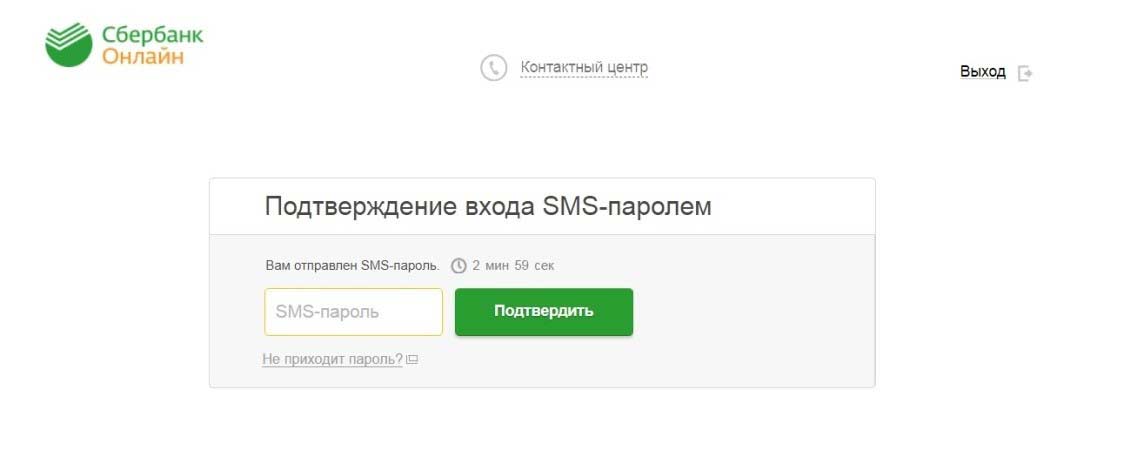

Не приходит смс с паролем Сбербанк онлайн? Выход есть!

В этой статье мы рассмотрим причины по которым не приходит смс с паролем для подтверждения операций и входа в интернет-банк «Сбербанк онлайн».

Почему смс с паролем не приходит?

Зачастую основная причина этой проблемы кроется в работе услуги «Мобильный банк». Существует несколько возможных вариантов, которые повлекли за собой неполную функциональность смс-сервиса:

- Заблокированный «Мобильный банк».

- Технические работы.

- Неисправность в работе мобильного устройства.

- Неправильно отправлен запрос на одноразовый пароль.

Какие меры предпринять?

Для того чтобы понять в чем дело, первое, что вы должны сделать – убедиться, что оплата за услугу смс-сервиса за текущий период прошла успешно.

Порой именно нехватка денежных средств на карте стала причиной временного блокирования сервиса. Если это так, то вам стоит пополнить карточный счет на определенную сумму, достаточную для оплаты и «Мобильный банк» возобновит свою работу в автоматическом режиме.

Также на сервисе «Сбербанк онлайн» постоянно проходят обновления и работы по улучшению качества и функциональности услуги, поэтому удостовериться так ли это вы можете по бесплатному номеру контактному центра Сбербанка 88005555550.

Сотрудник на том конце линии сообщит вам ориентировочное время ожидания, после чего вы сможете воспользоваться Мобильным банком.

И последнее. Не исключено, что мог сломаться ваш мобильный телефон либо просто переполнен лимит на полученные сообщения. Перезагрузите телефон, удалите ненужные сообщения и, наконец, переставьте сим-карту в другой телефон.

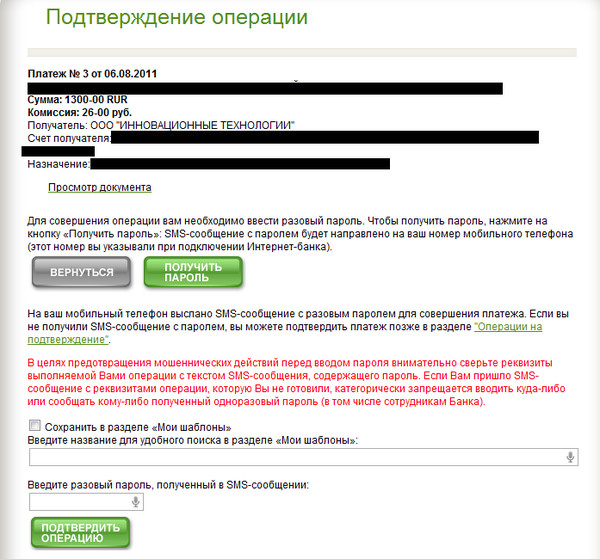

Как правильно запросить одноразовый пароль?

Если для входа в «Сбербанк онлайн» вам необходимо ввести пароль, но он не поступил в течение обещанных 300 секунд, тогда следует отправить смс-уведомление при помощи телефона на короткий номер банка 900. Содержание сообщения должно быть следующее:

Содержание сообщения должно быть следующее:

- «ПАРОЛЬ ХХХХ» или «PAROL XXXX»;

- где вместо XXXX введите окончание номера вашей карты.

В ответ от Сбербанка поступит пятизначный пароль, содержащий только цифры (от 0 до 9), который будет действовать в течение 5 минут. Поэтому необходимо ввести код сразу же, как он придет на ваш телефон.

Внимание! Никому не сообщайте уникальные цифры пароля, во избежание мошеннических действий с финансами на вашем счету. Будьте бдительны и ни в коем случае не вводите свой персональный идентификационный номер кода (пин-код) для подтверждения операций в «Сбербанк онлайн».

Teltonika (настройка при помощи СМС-команд)

Данная инструкция поможет вам выполнить настройку трекеров с помощью СМС-команд трекеров Teltonika FMB900, FMB920, FMB120, FMB122, FMB125.

Для настройки Вам понадобятся:

• Трекер Teltonika FMB900/FMB920/FMB120/FMB122/FMB125

• Сим-карта с интернетом и подключенной услугой СМС для трекера

• Мобильный телефон или иное устройство с функцией отправки смс-сообщений.

Конфигурирование

1.1 По умолчанию на трекере логин и пароль не заданы. Для начала необходимо придумать логин и пароль и задать их командой. Для примера возьмем логин «admin» и пароль «12345». Вам необходимо будет придумать свой вариант. Для установки нового логина используйте команду

<пробел><пробел>setparam 3003:admin

1.2 Затем замените пароль. Логин мы уже установили, так что следующая команда вводится

уже с логином.

admin<пробел><пробел>setparam 3004:12345

1.3 Скопируйте и сохраните IMEI трекера. Для этого запросите IMEI командой

admin 12345 getver

В ответной СМС среди прочих параметров вы получите IMEI устройства (см. пример ниже).

"Ver:02.00.01_06 GPS:AXN_3.80_3333_16070400,0000,, Hw:FMB120 Mod:4 IMEI:352094082042885 Init: 2017-6-16 5:54 Uptime: 16574 MAC:002E43912EF7 BT:31F5BFE66261 SPC:0(0) AXL:0 OBD:0 BL:1.6 BT:4"

1.4 Произведите конфигурирование трекера.

Для начала установите значение APN, APN Username, APN Password (уточняйте их у вашего оператора) для SIM.

admin 12345 setparam 2001:apnname;2002:user;2003:pass

Например, для настройки трекера с симкартой оператора Beeline в России команда будет выглядеть следующим образом:

admin 12345 setparam 2001: internet.beeline.ru;2002:beeline;2003:beeline

А затем для вывода информации на сервер мониторинга, если это необходимо, необходимо прописать параметры Domain (для Wialon hosting, например, это 193.193.165.165) и Port.

admin 12345 setparam 2004:193.193.165.165admin 12345 setparam 2005:21448

1.

5 Уменьшите значения Min Period и Send Period до 60 с. для режима стоянки в домашней сети. Это позволит Вам быстрее получить сообщения от трекера на сервере мониторинга. В дальнейшем эти настройки можно изменить.

admin 12345 setparam 10000:60admin 12345 setparam 10005:60Выше описан один сценарий настройки. С помощью смс-команд можно настроить все параметры устройства.

Шаблон команды:

<логин> <пароль> <параметр команды> <значение команды>

Отдельно напомним, что в случае, когда логин и пароль на устройстве не установлены, <логин> и <пароль> не вводятся, в начале команды необходимо будет ввести два пробела.

Полный список команд вы можете увидеть по ссылке: https://wiki.teltonika.lt/view/FMB_SMS/GPRS_Commands

#s3gt_translate_tooltip_mini { display: none !important; }

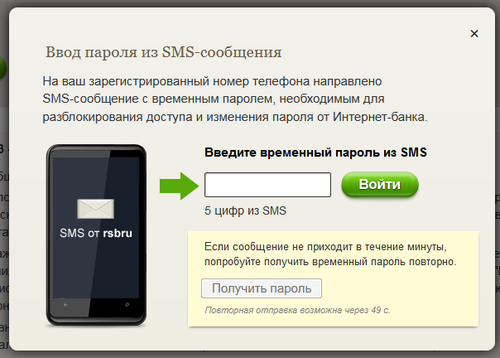

3D SMS (3D пароль) от Россельхозбанка: использование 3D Secure

Содержание статьи:

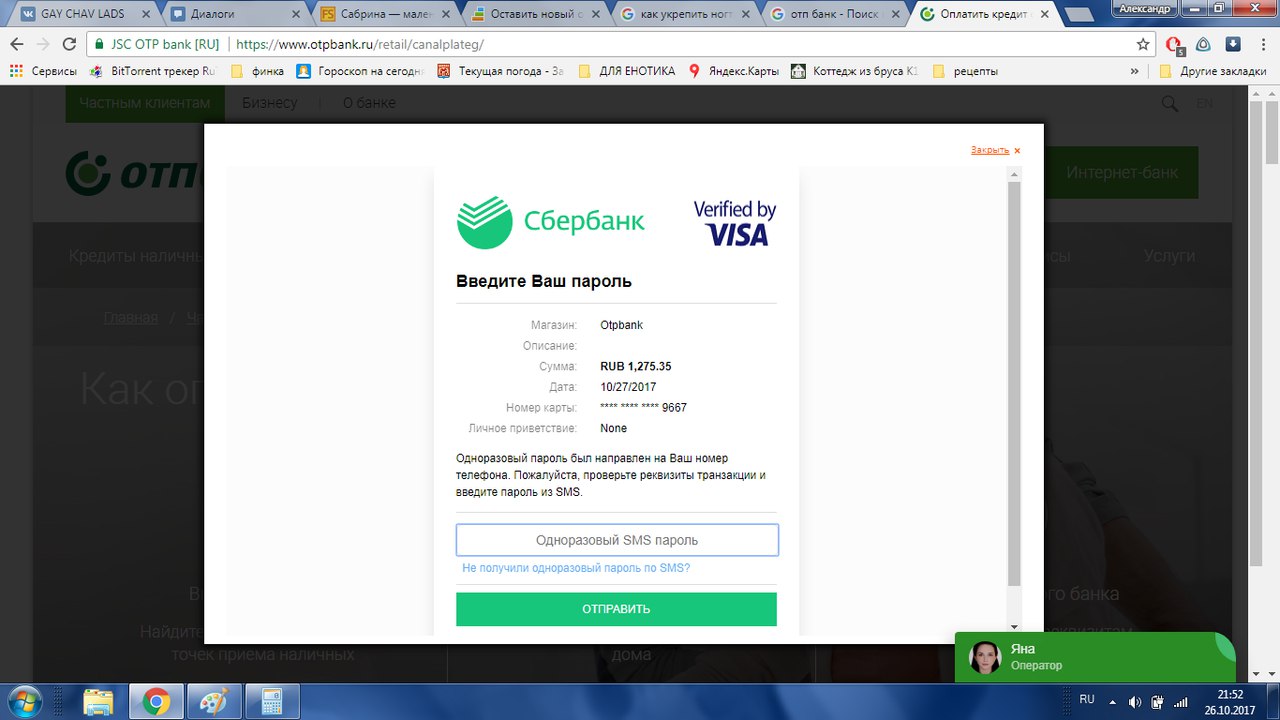

Для карт АО «Российский сельскохозяйственный банк» поддерживается технология безопасных транзакций 3D-Secure.

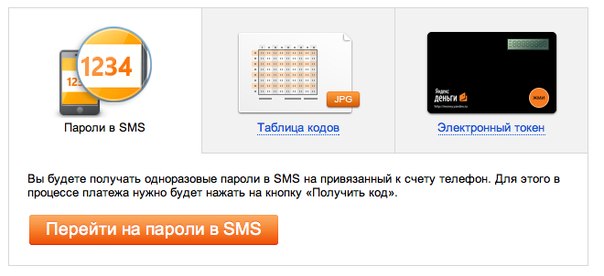

Онлайн операции по картам подтверждается вводом специального 3D-пароля.

Держатель карты может использовать для этой цели получение одноразовых паролей в SMS сообщениях (услуга 3D-СМС) или получить коды подтверждения в банкомате, программе «Интернет банк» или мобильном приложении.

Что такое 3D Secure и 3D смс (3D пароль): область применения

Технология безопасных транзакций 3D-Secure изначально была разработана специалистами VISA, и в настоящий момент, с некоторыми изменениями, используется всеми крупнейшими мировыми платежными системами.

Она предназначена для дополнительной защиты операций с банковскими картами, выполняемыми без использования пластика (например, при оплате покупок в интернет-магазинах или выполнении онлайн перевода с карты на карту).

Как работает 3D-Secure

При использовании протокола 3D-Secure повышение безопасности транзакций достигается за счёт добавления дополнительного шага авторизации.

- На первом этапе производится проверка переданных при заполнении формы оплаты реквизитов карты: номера, срока действия, имени держателя, кодов безопасности (CVV2/СVC2 и аналогичных).

- На втором шаге, собственно, и являющимся реализацией протокола 3D-Secure, на сайте продавца покупателю показывается форма проверки кода (подтверждения), которая генерируется банком-эмитентом карты.

Обмен информацией осуществляется между покупателем и платежным сервером банка, продавец не имеет доступа к данным, что гарантирует высокую степень защиты операций.

Технология получила название 3D (3 Domain) Secure благодаря именно такой реализации протокола обмена с участием 3 онлайн сервисов:

- продавца для ввода реквизитов карт;

- платежной системы для транзита данных;

- банка-эмитента карты для авторизации.

В настоящее время в платежных системах используются модифицированные версии технологии и ее аналоги: Verified by VISA (VbV), MasterCard SecureCode (MCC) или MasterCard ID Check, I/Secure (JCB International), MirAccept 2.0 (МИР).

3D-пароль и 3D-СМС

Код вводимый держателем карты для в форме подтверждения получил название 3D-пароль.

Клиент может работать с:

- Одноразовым 3D-паролем, который передается в СМС на привязанный к карте номер телефона (или номер телефона, к которому подключена услуга). Сообщение с одноразовым паролем получило называют 3D-СМС (нередко такое название распространяется на весь способ подтверждения с карточных транзакций одноразовыми паролями).

- 3D-паролем, сгенерированным программными средствами и хранящемся на платежном сервере банка для многократного использования в течение определенного отрезка времени.

- Кодом, полученным при использовании аппаратных средств.

Для подтверждения транзакций используются 3D-СМС с одноразовыми паролями или 3D-пароли для многократного использования.

статьи по теме

Какие карты Россельхозбанка поддерживают 3D Secure (sms)

В связи с новыми тарифами по обслуживанию, карты Россельхозбанка мы не рекомендуем к оформлению. Вместо них рекомендуем карту Tinkoff Black!

Карта Tinkoff Black

- 5% годовых на остаток;

- Кэшбек до 30%;

- Доставка и обслуживание от 0 ₽

- Снятие в любых банкоматах без комиссии

Заказать карту Tinkoff Black

Технологии безопасных транзакций поддерживаются всеми выпускаемыми Россельхозбанком картами платежных систем:

В связи с новыми тарифами по обслуживанию, карты Россельхозбанка мы не рекомендуем к оформлению. Вместо них рекомендуем карту Tinkoff Black!

Вместо них рекомендуем карту Tinkoff Black!

Карта Tinkoff Black

- 5% годовых на остаток;

- Кэшбек до 30%;

- Доставка и обслуживание от 0 ₽

- Снятие в любых банкоматах без комиссии

Заказать карту Tinkoff Black

Как подключить услугу 3D sms (смс) к карте банка Россельхоз: инструкция по подключению услуги

Для подтверждения транзакций одноразовыми паролями, рассылаемыми Банком в SMS-сообщениях необходимо включить режим 3D-СМС для 3D-паролей.

Произвести действие можно в устройствах самообслуживания Банка.

Через банкомат

Для подключения услуги 3D-СМС в банкомате/информационно-платежном терминале:

- В главном меню банкомата перейти в раздел «Услуги банка» (в терминале – «Другие»).

- Выбрать пункт «3D-пароль».

- В открывшемся окне выбрать «3D-смс».

- Нажатием кнопки «Продолжить» подтвердить согласие на подключение услуги «3D-СМС» к всем картам пользователя.

- Ввести номер телефона для получения SMS с одноразовым кодом подтверждения.

- Подтвердить операцию вводом ПИН-кода.

На указанный номер телефона (и на привязанный к карте для получения уведомлений, если они отличаются) будет отправлен сообщение о регистрации услуги.

В сообщении указывается дата и время выполнения операции, последние 4 цифры номера карты, использовавшейся для авторизации, номер телефона, зарегистрированного для получения 3D-СМС.

Через интернет

Других вариантов подключения услуги 3D-СМС, корме использования устройств самообслуживания, Россельхозбанк не предлагает.

Активировать услугу рассылки одноразовых паролей в режиме онлайн (с официального сайта Банка или других ресурсов) или в программах дистанционного банковского обслуживания не получится.

Затраты на использование услуги получения 3D пароля (3D Secure)

Использование 3D-Secure является неотъемлемой частью обслуживания банковских карт Россельхозбанка, поддерживающих технологии безопасных транзакций. Соответственно, клиент не несет дополнительных расходов.

Соответственно, клиент не несет дополнительных расходов.

Стоимость подключения

Подключение услуги получения 3D-паролей в любом виде (многоразовых или 3D-СМС) производится бесплатно.

Стоимость использования

Генерация, рассылка и использование клиентом 3D-паролей для подтверждения карточных транзакций – бесплатны.

Единственные расходы держателя карты могут быть связаны с отправкой запроса на получение 3D-СМС для авторизации. В этом случае сообщение на номер РСХБ +7 903 767 20 90 оплачивается в соответствии с тарифами операторов мобильной связи.

Как получить 3D пароль Россельхозбанка

Держатель банковского пластика Россельхозбанка может получить код (3D- пароль) для подтверждения карточная транзакции несколькими способами.

По SMS

Для получения одноразового пароля в рамках услуги 3D-СМС необходимо:

- С номера телефона, для которого подключена услуга 3D-СМС отправить на номер +7 903 767 20 90 запрос вида 3DPASSХХХХ, где ХХХХ – четыре последние цифры номера карты, с которой выполняется транзакция.

- Получить ответное сообщение в котором указывается одноразовый 3D-пароль, дата и время отправки сообщения (генерации пароля), срок действия, четыре последние цифры номера карты для которой он действителен.

Использовать полученный пароль для подтверждения транзакций по другим картам не допускается.

В банкомате

Использование банкоматов или информационно-платежных терминалов многоразовые 3D-пароли с выбранным пользователям сроком действия.

Для выполнения операции необходимо:

- Вставить пластик в картоприемник и ввести ПИН-код для авторизации.

- В главном меню банкомата перейти в раздел «Услуги банка» (в терминале – «Другие»).

- Выбрать пункт «3D-пароль».

- Из доступных действий выбрать «3D-пароль».

- Указать необходимый срок действия (выбрать вариант 1 день, 3 дня, 5 дней).

- Подтвердить операцию вводом ПИН-кода.

- Получить чек с паролем.

На чеке указывается маскированный (видны 6 первых и 4 последних цифры) номер карты для которой действителен выданный код (невозможно использовать для подтверждения транзакции по другим картам), 3D-пароль (пароль для операций) и его срок действия.

В приложении «Мобильный банк»

В системе дистанционного банковского обслуживания сервисы «Интернет банк» и «Мобильный банк» позволяют сделать пароль для многократного использования при подтверждении карточных транзакций.

Для этого необходимо:

- В разделе «Карты» выбрать необходимый карточный продукт.

- Нажать на кнопку «Все действия».

- Выбрать в появившемся меню ссылку «Получить 3D-пароль».

- Подтвердить операцию выбранным в системе способом.

В результате в окне приложения будет выведено информационное сообщение с 3D-паролем для расчетов в интернет, сроком его действия и маркированным (видны первые шесть и последние четыре цифры) номером карты, для которой он действителен (для других карт использовать невозможно).

При подключённой услуге 3D-СМС генерация пароля невозможна (ссылка будет неактивной).

Сколько действует 3D пароль

Срок действия 3D пароля задается пользователем или программой генерации. В каждом в каждом случае получения пароля срок действия доводится до пользователя в обязательном порядке.

В каждом в каждом случае получения пароля срок действия доводится до пользователя в обязательном порядке.

- При получении на телефон 3D-СМС одноразовый пароль действительно в течение 15 минут (срок действия указан в тексте сообщения).

- При получении пароля через банкомат срок действия соответствует выбранному пользователем — 1, 3 или 5 дней (д 23:59:59 МСК следующего, третьего или пятого дня после дня получения пароля). Время окончания действия указано на чеке.

- При генерации пароля в системе дистанционного банковского обслуживания срок действия указывается в информационном сообщении на экране.

В связи с новыми тарифами по обслуживанию, карты Россельхозбанка мы не рекомендуем к оформлению. Вместо них рекомендуем карту Tinkoff Black!

Карта Tinkoff Black

- 5% годовых на остаток;

- Кэшбек до 30%;

- Доставка и обслуживание от 0 ₽

- Снятие в любых банкоматах без комиссии

Заказать карту Tinkoff Black

Как и где используется 3D пароль: как совершать покупки при помощи 3D Secure

3D-пароль используется для совершения покупок или платежей в режиме онлайн — в интернет-магазинах, на сайтах предоставляющих возможность оплаты услуг, в формах быстрого перевода средств между картами и т. д.

д.

Технология работает только на интернет-ресурсах, отмеченных фирменными знаками платежных систем Verified by VISA (VbV), MasterCard Secure Code или MasterCard ID Check, I/Secure, MirAccept. При их отсутствии совершение транзакций может быть небезопасным.

Для выполнения операции:

- В окне платежа заполняются реквизиты карты отправителя срок действия, фамилия и имя владельца, код безопасности.

- При выполнении оплаты появится форма подтверждения Россельхозбанка с логотипом системы 3D-Secure, деталями платежа и запросом 3D-пароля.

- При подключенной услуге 3D-СМС необходимо необходимо произвести запрос пароля.

- Полученный код или активны многоразовый 3D-пароль ввести в поле «Password» на форме подтверждения.

При правильном вводе транзакция будет успешно подтверждена и произведено списание средств с карты.

АО «Российский сельскохозяйственный банк» обеспечивает поддержку технологии безопасных транзакций по всем выпускаемым дебетовым и кредитным картам платежных систем VISA, MasterCard, МИР.

Пользователю предоставляется возможность получения сообщений с одноразовыми паролями при подключении услуги 3D-СМС или генерация многоразовых 3D-паролей в банкоматах или системе дистанционного обслуживания.

Банк Кольцо Урала — Интернет банк

Интернет-банк для физических лиц предоставляет вам широкий спектр услуг дистанционного банковского обслуживания для держателей платежных карт

Для работы в интернет-банке достаточно персонального компьютера (ноутбука, планшета) с доступом в интернет и мобильного телефона для получения SMS-сообщений или PUSH уведомлений с разовыми паролями на номер, указанный в заявлении на подключение к услуге.

Заявление на подключение к услуге можно оформить в любом офисе Банка. Если Вы ранее (до 24.08.17 г.) использовали предыдущую версию системы — «Телебанк Экспресс» и номер телефона не изменился, то обращаться в Банк не требуется.

Как подключиться?

Попробуйте демо версию нашего интернет-банка

(Логин: bystrov_ii01011, пароль: 1)

Подключение — всегда бесплатно! Просто выберите один из вариантов:

1. В ближайшем офисе банка «КОЛЬЦО УРАЛА»

В ближайшем офисе банка «КОЛЬЦО УРАЛА»

Сотрудники банка дадут необходимые консультации и окажут помощь в подключении.

2. С помощью любого банкомата «КОЛЬЦО УРАЛА» — за 1 — 2 минуты

Шаг 1. Вставьте карту в банкомат, введите пин-код;

Шаг 2. Выберите раздел «Интернет-банк» в меню экрана банкомата;

Шаг 3. Следуйте инструкции в меню банкомата;

Шаг 4. Получите чек из банкомата. В чеке — инструкция о том, как начать пользоваться подключенным интернет-банком.

Не забудьте забрать карту!

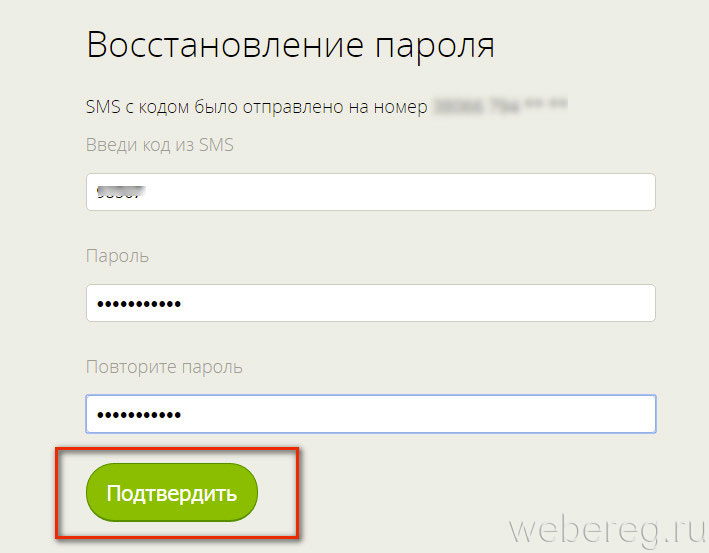

После подключения, пожалуйста, пройдите простую регистрацию. Она не занимает много времени и обеспечивает защиту персональных данных и безопасность платежей.

Шаг 1. Зайдите на страницу входа в web-версию интернет-банка, либо скачайте приложение банка из App Store / Google Play и установите на смартфон мобильное приложение «КОЛЬЦО УРАЛА». Нажмите «Регистрация».

Нажмите «Регистрация».

Шаг 2. Выберите один из трех вариантов регистрации, наиболее удобный для Вас:

- укажите ФИО + 4 цифры карты;

- укажите ФИО + серия и номер паспорта;

- укажите ФИО + номер карточного счета.

Подтвердите согласие с Правилами обслуживания и пользования платежной картой ООО КБ «КОЛЬЦО УРАЛА» — проставьте галочку в соответствующем поле.

Шаг 3: Придумайте логин, которым будете пользоваться для входа в интернет-банк. Подтвердите логин паролем из смс.

Нажмите на кнопку «Войти в интернет банк». На Ваш мобильный телефон придет еще одно смс-сообщение с временным паролем для входа в интернет банк. Введите временный пароль в соответствующую строку.

Создайте новый пароль. Подтвердите новый пароль повторным вводом.

Регистрация пройдена!

Напоминаем что данные карты и пароли для совершения операций нельзя раскрывать никому, в том числе и сотрудникам банка.

Если вы забыли логин\пароль, то пройдите регистрацию заново.

В интернет-банке для физических лиц вы можете:

-

выполнять оплату различных услуг, в том числе, оплату услуг мобильной связи, Интернет и ТВ провайдеров, услуг ЖКХ, образовательных услуг, штрафов ГИБДД, налогов, госпошлин, иных платежей в бюджет, а также оплату заказов в Интернет-магазинах и других популярных услуг;

- осуществлять безопасные межбанковские и внутрибанковские переводы, а также переводы на электронные кошельки;

- просматривать баланс счетов, карт, вкладов и кредитов;

- создавать и использовать шаблоны для часто повторяющихся платежей и переводов;

- экстренно заблокировать карту и настраивать режимы безопасности (отключить расчеты за границей, отключить операции в интернете, отключить переводы на карты другого банка, отключить выдачу наличных, и при необходимости включить перечисленные операции).

Полный перечень услуг и их стоимость в разделе тарифы

Безопасна ли отправка только пароля (не имени пользователя) по смс?

На самом деле ваш вопрос требует гораздо большего контекста, чтобы дать полный ответ.

Скорее всего, ваш ответ будет: «Нет, это не страшно по своей сути отправить пользователю пароль через SMS, если все будет сделано с осторожностью».

Риски подмены / клонирования SIM-карты

не стоит учитывать для большинства приложений, хотя да … если вы разрабатываете систему, запускающую ядерные ракеты, SMS не будет адекватным.

Самый большой реальный технический риск, связанный с использованием номера телефона в качестве точки контакта для доставки пароля, заключается в том, что номера телефонов будут переработаны. Хотя службы электронной почты обычно не позволяют повторно использовать мертвую учетную запись с начала 90-х годов, многие операторы телефонной связи все еще довольно быстро и автономно перерабатывают номера — и с этим мало что можно сделать.

Во-вторых, вам, очевидно, придется задействовать стороннюю инфраструктуру для физической доставки SMS-сообщений для вас, которая добавляет и расширяет поверхность атаки вашего приложения.

Есть некоторые особенности, которые вы получаете через SMS, например, как сообщение может распространяться на несколько устройств (например, с iPhone на Mac), и это технически увеличивает экспозицию / след пароля, хотя то же самое верно и для электронной почты, дни; у пользователей есть несколько устройств, все они подписаны на один и тот же адрес электронной почты.

Можно утверждать, что незащищенные телефоны имеют больше людей, чем почтовые ящики. Но это немного тонкий аргумент, так как если у вас есть телефон жертвы, у которого нет защиты паролем, этот телефон, вероятно, уже аутентифицирован для их электронной почты.

Тот факт, что вы идете по пути, куда меньше ездили с этим дизайном, заставляет меня также предположить, что вы можете делать странные / плохие вещи в другом месте приложения. Хотя это не связано с вашим вопросом, вы можете рассмотреть (если вы еще этого не сделали):

Хотя это не связано с вашим вопросом, вы можете рассмотреть (если вы еще этого не сделали):

- Сохраните ли вы его в зашифрованном виде после отправки пароля?

- Как вы его генерируете?

- Должен ли пользователь менять его при первом входе в систему?

Получение кода входа по SMS или электронной почте небезопасно.Вот что использовать вместо

Когда дело доходит до личной кибербезопасности, вы можете подумать, что у вас все в порядке. Возможно, на вашем телефоне настроена многофакторная аутентификация, поэтому вам нужно ввести код, отправленный вам по SMS, прежде чем вы сможете войти в свою электронную почту или банковский счет с нового устройства.

Вы можете не осознавать, что новые виды мошенничества сделали аутентификацию с использованием кода, отправляемого в SMS-сообщениях, электронных письмах или голосовых звонках, менее безопасной, чем раньше.

Многофакторная аутентификация внесена в список Essential Eight Maturity Model, разработанной Австралийским центром кибербезопасности, как рекомендуемая мера безопасности для предприятий, снижающая риск кибератак.

В прошлом месяце, в обновленном списке, аутентификация с помощью SMS-сообщений, электронной почты или голосовых вызовов была понижена, что означает, что они больше не считаются оптимальными для безопасности.

Вот что вам следует сделать вместо этого.

Что такое многофакторная аутентификация?

Каждый раз, когда мы входим в приложение или на устройство, нас обычно просят пройти проверку личности. Часто это то, что мы знаем (например, пароль), но это также может быть что-то, что у нас есть (например, ключ безопасности или карта доступа), или что-то, что мы есть (например, отпечаток пальца).

Последний из них часто предпочтительнее, потому что, хотя вы можете забыть пароль или карту, ваша биометрическая подпись всегда с вами.

Многофакторная аутентификация — это когда более одной проверки личности проводится по разным каналам. Например, в наши дни принято вводить пароль, а дополнительный код аутентификации, который необходимо ввести, отправляется на ваш телефон через SMS-сообщение, электронную почту или голосовую почту.

Многие службы, например банки, уже предлагают эту функцию.Вы отправили на свой телефон «одноразовый» код, чтобы подтвердить полномочия на выполнение транзакции.

Это хорошо, потому что:

- использует два отдельных канала

- код генерируется случайным образом, поэтому его невозможно угадать

- код имеет ограниченный срок жизни

Как это могло пойти не так?

Предположим, киберпреступник украл ваш телефон, но вы заблокировали его с помощью отпечатка пальца. Если преступник хочет скомпрометировать ваш банковский счет и пытается войти в систему, ваш банк отправляет на ваш телефон код аутентификации.

В зависимости от настроек вашего телефона код может появиться на экране телефона, даже если он все еще заблокирован. Затем преступник может ввести код и получить доступ к вашему банковскому счету. Обратите внимание, что настройки «Не беспокоить» на вашем телефоне не помогут, так как сообщение по-прежнему отображается, хотя и тихо. Чтобы избежать этой проблемы, вам необходимо полностью отключить предварительный просмотр сообщений в настройках вашего телефона.

Чтобы избежать этой проблемы, вам необходимо полностью отключить предварительный просмотр сообщений в настройках вашего телефона.

Более сложный способ взлома включает «замену SIM-карты». Если у преступника есть некоторые из ваших личных данных, он может убедить вашего оператора мобильной связи в том, что это вы, и запросить новую SIM-карту, прикрепленную к вашему номеру телефона, для отправки им.Таким образом, каждый раз, когда код аутентификации отправляется с одной из ваших учетных записей, он переходит к хакеру, а не к вам.

Это случилось с технологическим журналистом из США пару лет назад, который описал свой опыт:

Около 21:00 во вторник, 22 августа, хакер обменял свою SIM-карту на мою, предположительно, позвонив в T-Mobile. Это, в свою очередь, отключило сетевые службы для моего телефона и, спустя несколько мгновений, позволило хакеру изменить большинство моих паролей Gmail, мой пароль Facebook и текстовые сообщения от моего имени.Все двухфакторные уведомления по умолчанию отправлялись на мой номер телефона, поэтому я не получал ни одного из них, и примерно через две минуты я был заблокирован от моей цифровой жизни.

Тогда возникает вопрос, хотите ли вы предоставить свой номер телефона службе, которую вы используете. В последние дни Facebook подвергся критике за то, что потребовал от пользователей предоставить свой номер телефона для защиты своих учетных записей, но затем разрешил другим искать свой профиль по номеру телефона. Сообщается также, что они использовали номера телефонов для таргетинга на пользователей с помощью рекламы.

Это не означает, что разделение проверок личности — это плохо, просто отправка части проверки личности по менее защищенному каналу вызывает ложное ощущение безопасности, которое может быть хуже, чем полное отсутствие защиты.

Многофакторная аутентификация важна, если вы делаете это через правильные каналы.

Какие комбинации аутентификации лучше всего?

Давайте рассмотрим некоторые комбинации многофакторной аутентификации, которые имеют разную степень простоты использования и безопасности.

Очевидный первый выбор — это то, что вы знаете и что у вас есть, например, пароль и карта физического доступа. Киберпреступник должен получить и то, и другое, чтобы выдать себя за вас. Не невозможно, но сложно.

Киберпреступник должен получить и то, и другое, чтобы выдать себя за вас. Не невозможно, но сложно.

Другая комбинация — это пароль и голосовой отпечаток. Система распознавания голоса записывает, что вы произносите определенную парольную фразу, а затем сопоставляет ваш голос, когда вам нужно подтвердить свою личность. Это привлекательно, потому что вы не можете оставить свой голос дома или в машине.

Но можно ли подделать ваш голос? С помощью цифрового программного обеспечения можно будет взять существующую запись вашего голоса, распаковать и переупорядочить ее, чтобы получить требуемую фразу. Это несколько сложно, но возможно.

Третья комбинация — это карта и голосовой отпечаток. Этот выбор устраняет необходимость запоминания пароля, который может быть украден, и, пока вы храните физический токен (карту или ключ) в безопасности, кому-то другому будет очень сложно выдать себя за вас.

Идеальных решений пока нет, и использование наиболее безопасной версии аутентификации зависит от того, предлагается ли она службой, которую вы используете, например вашим банком.

Cyber security — это управление рисками, поэтому то, какая комбинация многофакторной аутентификации соответствует вашим потребностям, зависит от баланса, который вы принимаете между удобством использования и безопасностью.

Попытка отказаться от сброса пароля по SMS

На прошлой неделе кто-то получил доступ к учетной записи PayPal разработчик мобильных приложений по имени Джастин Уильямс.

Кто-то устроил социальную инженерию AT&T, чтобы получить новую SIM-карту для моего телефона, вошел в мой Paypal (используя 2FA) и снял кучу денег.

Я в ярости

— Джастин Уильямс (@justin) 7 июля 2017 г.

Позже он написал об этом в блоге. Он начинается:

Мне нравится думать, что я предпринимаю шаги, превышающие средний уровень, чтобы обезопасить себя в сети: я использую диспетчер паролей, уникальные пароли настолько сложные, насколько позволяет сайт, и по возможности включаю двухфакторную аутентификацию.

Настоящий эксперт по безопасности, скорее всего, обнаружит какой-то изъян в моей установке, но я утверждаю, что я занимаюсь более 95% планеты.

Итак, как я, человек в достаточной степени защищенный, отключил свой мобильный телефон, взломал его учетную запись PayPal и снял несколько сотен долларов с его банковского счета?

Похоже, что произошло то, что злоумышленник заставил AT&T перенести его номер телефона на телефон злоумышленника. Затем злоумышленник сбросил пароль PayPal Уильямса с помощью SMS-восстановления.

Вам, вероятно, интересно, как взлом моего мобильного телефона приводит к взлому моей учетной записи PayPal? Все, что вам нужно для сброса пароля PayPal, — это адрес электронной почты и номер телефона, чтобы принять проверочный код.

Уильямс, по-видимому, прав, когда отмечает, что двухфакторная SMS-аутентификация PayPal в этом случае бесполезна, поскольку подтверждающие сообщения также поступают на его телефон, к которому в этом случае злоумышленники уже имеют доступ. Также обратите внимание, что его сложный пароль PayPal, хранящийся в диспетчере паролей, не помог — злоумышленник просто сбросил его.

Также обратите внимание, что его сложный пароль PayPal, хранящийся в диспетчере паролей, не помог — злоумышленник просто сбросил его.

Вам нужно только SMS, чтобы сбросить пароль PayPal. Это до смешного небезопасно.

— Джастин Уильямс (@justin) 8 июля 2017 г.

(Эта история немного напоминает мне о том, что случилось с Коди Брауном в мае: «Как потерять биткойн на 8 тысяч долларов за 15 минут с Verizon и Coinbase.com»; и, конечно же, взлом Мэтта Хонана в 2012 году.)

Это вина PayPal или AT&T?

В заключение своего сообщения в блоге Уильямс пишет:

Я даже не виню в этом PayPal напрямую.Ошибка лежит на представителе центра обработки вызовов AT&T, который позволил кому-либо манипулировать моей учетной записью, не зная моего пароля. Мне сказали, что этот вопрос передается на внутреннюю эскалацию, но я ничего не слышал по корпоративным каналам, поэтому я настроен скептически, пока что-то не увижу или не услышу.

Для меня это имеет смысл, но даже в этом случае я думаю, что PayPal должен иметь возможность отказаться от возможности сброса пароля по SMS. И в идеале вы могли бы сделать это и по-прежнему иметь двухфакторную аутентификацию, даже если только через SMS.

В целом, я не думаю, что номера телефонов следует рассматривать как удостоверение личности. Как показывает история Уильямса, безопасность AT&T, похоже, не предназначена для этого: он установил пароль с AT&T, и это лишь замедлило работу злоумышленников на несколько часов.

Разница между SMS как второстепенным фактором и восстановлением пароля по SMS

Я начинаю понимать одну важную вещь: есть разница между использованием SMS в качестве второго фактора для входа в систему и использованием SMS в качестве опции для сброса пароля.

Уильямс пишет в подзаголовке «Извлеченные уроки?»

Я провел утро, пытаясь оценить свои методы безопасности, и мало о чем мог бы подумать, если бы сделал иначе.

Твиттер сообщает мне, что мне не следует использовать двухфакторную аутентификацию на основе SMS, а вместо этого следует использовать двухфакторную аутентификацию на основе приложения. Я согласен! Проблема в том, что некоторые сайты, такие как PayPal, не обеспечивают лучшей безопасности. Альтернатива — просто вернуться к единственному фактору, что я не уверен, что это лучшее решение.

Я предполагаю, что после того, как вы дадите PayPal номер телефона, он автоматически восстановит пароль по SMS. Возможно, вы впервые дали PayPal свой номер телефона, когда включили двухфакторную аутентификацию по SMS, но даже если бы это было так, я считаю неправильным объединять сброс пароля по SMS с SMS в качестве второго фактора для входа в систему. (В моем случае у PayPal был мой номер телефона до того, как я включил 2-факторный SMS.)

Другой пример: Google

Обратите внимание, что Google / Gmail также автоматически настраивает восстановление пароля по SMS. Я не уверен, происходит ли это при включении 2-фактора или при добавлении номера телефона другим способом, но когда я проверил, у меня действительно было включено восстановление пароля по SMS в моей учетной записи Google.

Я не уверен, происходит ли это при включении 2-фактора или при добавлении номера телефона другим способом, но когда я проверил, у меня действительно было включено восстановление пароля по SMS в моей учетной записи Google.

Я знал только (а), что он, вероятно, был включен, и (б) чтобы выключить его, потому что в прошлом месяце я заметил этот твит от моего друга Дэна:

Это — и отключите восстановление SMS для своей учетной записи Gmail. https://t.co/sCzjfgEsyW

— Дэн Ромеро (@dwr) 5 июня 2017 г.

Уже тогда, в прошлом месяце, я знал, что нужно быстро это отключить (ниже я объясню, как это сделал).

Многие люди пренебрегают SMS как вторым фактором для входа в систему, и тот факт, что его довольно легко атаковать, показывает это, но я не уверен, что справедливо обвинять его в атаках, использующих сброс пароля по SMS. Эти две настройки могут (и, возможно, должны) быть полностью отдельными — я почти уверен, что Google может оставить восстановление пароля по SMS в качестве опции, но по умолчанию он отключен.

Как удалить СМС восстановление пароля для аккаунта Google

Сначала перейдите в раздел «Вход» на странице безопасности Google.Прокрутите немного вниз до раздела «Параметры восстановления учетной записи». Теперь удалите опцию «Восстановление телефона».

Это ваш звонок относительно того, оставлять ли резервный адрес электронной почты на месте — я решил не делать этого. (Резервный адрес электронной почты для аккаунта Gmail Хонана играет ключевую роль в его истории.)

Я смутно помню, что Facebook или Twitter включили восстановление пароля по SMS, но я не могу найти подтверждения этого ни в одной из настроек.

Вернуться к PayPal: небольшое расследование

Как я уже упоминал, мой номер мобильного телефона уже привязан к моей учетной записи PayPal.Чтобы подтвердить то, что написал Уильямс, я успешно сбросил свой пароль PayPal, используя только свой адрес электронной почты и доступ к своему мобильному телефону. Жутко!

Опять же, проблема здесь в том, что эти две вещи — мой адрес электронной почты (не доступ к нему, просто знание адреса) и доступ к моим SMS-сообщениям — не так уж и сложно получить.

Я вижу два возможных решения этой проблемы — в идеале я нашел бы какую-нибудь настройку на странице безопасности PayPal, похожую на Google, которая позволяет мне отключить восстановление пароля по SMS.

Вторым и менее идеальным решением было бы просто удалить мой мобильный телефон из моей учетной записи PayPal. Это худшее решение, потому что (а) я тогда не смогу использовать двухфакторную аутентификацию по SMS и (б) PayPal не сможет предупреждать меня о новых логинах и других потенциально подозрительных действиях с помощью текстового сообщения. Но я считаю, что мой случайный пароль более безопасен, чем номер телефона, поэтому я бы пошел на это, если бы у меня была возможность.

Я не мог понять, как сделать что-то из этого самостоятельно.Поэтому я зашел в Twitter и спросил @AskPayPal, возможно ли какое-либо из этих решений (возможно, я чего-то упустил).

@AskPayPal есть ли способ убрать опцию восстановления смс? Есть ли способ полностью удалить мой номер телефона из моей учетной записи?

— Сэм Шлинкерт (@ sts10) 8 июля 2017 г.

Их первоначальный ответ кажется неверным:

Отличный вопрос! У вас должна быть возможность удалить номер телефона и SMS, щелкнув настройки и отредактировать рядом с номером мобильного телефона и сняв соответствующие флажки.

Я думаю, что специалист службы поддержки имел в виду эти два флажка в настройках PayPal:

Но даже если они не отмечены, я снова смог сбросить свой пароль PayPal с помощью SMS.

Затем мы обратились к DM.

Я: «Как я писал в серии твитов, я пытаюсь гарантировать, что злоумышленник НЕ МОЖЕТ сбросить мой пароль, используя мой единственный номер телефона. Что я могу предпринять, чтобы это произошло? »

Их:

Ваша учетная запись PayPal более безопасна, если в ней зарегистрирован номер телефона.LJ

Этот первый ответ утверждал три вещи: (а) моя учетная запись была более защищена с прикрепленным номером телефона (сомнительно, учитывая историю Уильямса), (б) сказал мне, что я защищен от несанкционированной деятельности, и (в) сказал мне это больше беспокоит моего поставщика услуг, чем PayPal (логику этого я понимаю, но не вполне удовлетворительно).

В последующих DM человек из службы поддержки утверждал: «Вы можете удалить номер телефона из учетной записи PayPal», но я отправил снимки экрана, показывающие, что существует только способ добавить новый номер или отредактировать мой текущий номер.В конце концов он или она бросили мне свой номер телефона службы поддержки 1-800.

По телефону я сначала спросил, есть ли способ удалить свой номер телефона из моей учетной записи. Приятная женщина сообщила мне, что к моей учетной записи должен быть привязан номер телефона и что нет возможности удалить его.

Затем я попытался описать атаку на Williams и спросить, есть ли у меня способ отключить сброс пароля с помощью SMS. Она сказала «нет», но, похоже, имела в виду, что в некоторых случаях PayPal будет задавать вопросы безопасности, если запрос на сброс пароля покажется странным — как будто он поступает из незнакомого места.Я не уверен, имела ли она в виду контрольные вопросы, которые я задала в настройках своего аккаунта, или другие вопросы из общедоступных источников.

Что делать

Похоже, что лучшее решение, помимо включения двухфакторной аутентификации через SMS для входа в PayPal (которое не защищает от атаки на Williams, но, эй, у них все равно есть мой номер телефона), я позвоню в свою службу. провайдера и попросите его усилить защиту от такого рода атак. Хотя, как уже упоминалось, Уильямс установил пароль в AT&T, и это не помогло, но я полагаю, что это лучше, чем его отсутствие.

Одним из творческих решений было бы переключить номер PayPal для меня на номер Google Voice, сделав ставку на то, что SMS-сообщения на этот номер будет труднее перехватить. Однако я недостаточно знаю о Google Voice, чтобы знать это. Другим более радикальным решением было бы удалить мою учетную запись PayPal и попытаться создать новую без привязанного к ней номера телефона, но из того, что они сказали по телефону, это кажется невозможным.

Помимо PayPal, я буду искать возможность отключить сброс пароля по SMS для всех моих онлайн-аккаунтов в будущем, особенно если этот сброс обходит все формы двухфакторной аутентификации, которые я, возможно, установил. Теперь я также вижу, как щелчок по ссылке «Я забыл свой пароль» рядом с различными экранами входа в систему может дать мне хорошее представление о том, какие варианты восстановления предлагает эта конкретная служба.

Теперь я также вижу, как щелчок по ссылке «Я забыл свой пароль» рядом с различными экранами входа в систему может дать мне хорошее представление о том, какие варианты восстановления предлагает эта конкретная служба.

Я уверен, что сброс пароля по SMS в некоторых случаях спасает некоторых людей, но его отключение кажется важным шагом к большей безопасности после (1) включения лучшей формы двухфакторной аутентификации и (2) использования уникальной случайной пароли для всех ваших учетных записей. Я почти сказал, что нам нужен такой сайт, как Two Factor Auth, но на нем показаны сайты и сервисы, где пользователи могут сбросить пароль по SMS, не зная об этом, и с инструкциями по его отключению (если это возможно).

Обновление

: достойное решение

Приняв совет из этой статьи, я создал и использовал номер Google Voice, чтобы помочь смягчить эти проблемы.

Эпилог: За пределами двух факторов?

Сегодня Рассел Брэндом написал для The Verge статью о том, что представляет собой беспорядок двухфакторной аутентификации в настоящее время. Это немного отражает безнадежность и покорность, которые я выражаю выше:

Это немного отражает безнадежность и покорность, которые я выражаю выше:

Ничто из этого не означает, что двухфакторность бессмысленна, но это не серебряная пуля, как казалось в 2012 году.Добавление кода аутентификации делает страницу входа более надежной, но умные злоумышленники просто найдут другой подход, будь то учетная запись оператора связи, предварительно зарегистрированное устройство или просто отдел обслуживания клиентов, который слишком хочет сбросить пароль. Эти слабые места — реальная мера того, насколько безопасна учетная запись, но их невозможно обнаружить снаружи. В результате, если вы ищете приложение для чата, которое труднее всего взломать, даже опытным пользователям сложно понять, что искать.

Итак, бьем, лодки против течения и т. Д.

[подсказка] Измените пароль

Надеюсь, вы заметили, что mysms — это кроссплатформенный сервис. 😉 Особенно, если вы хотите использовать mysms на других устройствах, ваш пароль требуется для входа в систему. Но что делать, если вы забыли пароль? Не волнуйтесь, мы вам поможем!

Но что делать, если вы забыли пароль? Не волнуйтесь, мы вам поможем!

Измените или сбросьте пароль

Во время настройки вашей учетной записи mysms вы можете либо оставить предварительно определенный пароль, либо определить новый.Даже если вы выбрали индивидуальный пароль, вы можете забыть его через некоторое время, так как его не нужно вводить при использовании приложения только на телефоне. Однако, поскольку mysms предлагает вам отличную возможность отправлять текстовые сообщения на вашем планшете или компьютере, вам необходимо знать свой пароль, чтобы использовать наш сервис на других ваших устройствах.

На Android и iPhone мы предоставляем вам возможность изменить пароль в настройках или через экран входа в систему. Обратите внимание, что пароли можно изменить только в приложении на вашем смартфоне.

Android

Изменить пароль

Чтобы изменить пароль, выполните следующие действия:

1. Запустить mysms и открыть настройки.

2. В разделе «Другие настройки» вы увидите «Изменить информацию об учетной записи». Нажмите на нее, чтобы увидеть настройки своей учетной записи.

3. Просто выберите «Изменить» и введите новый пароль. Затем снова нажмите «Изменить», чтобы активировать новый пароль.

Запросить новый пароль

Вы всегда можете запросить новый пароль в приложении mysms для Android.Вот как это работает:

1. Если вы переустановили приложение, запустите mysms на своем смартфоне, войдите в систему и нажмите «Забыли пароль?».

2. На экране «Забыли пароль» введите номер своего мобильного телефона и нажмите «Далее», чтобы продолжить.

3. Ваш старый пароль сейчас сбрасывается. Мы вышлем вам новый пароль в течение нескольких секунд. После получения нового пароля вы можете войти в свою учетную запись.

iPhone

Изменить пароль

Вот как изменить пароль на iPhone:

1. Запустите mysms и откройте настройки.

Запустите mysms и откройте настройки.

2. Щелкните «Редактировать информацию об учетной записи», чтобы просмотреть настройки учетной записи.

3. Чтобы изменить пароль, просто выберите «Пароль» и введите новый пароль. Затем нажмите на галочку, чтобы активировать новый пароль.

Задайте новый пароль на экране входа в систему

В случае, если вы удалили и переустановили приложение, mysms предоставляет вам возможность получить новый PIN-код, введя свой номер телефона.

1. Запустите mysms, введите номер своего мобильного телефона и щелкните стрелку, чтобы открыть следующий экран.

2. Выберите «Забыли пароль?» и подтвердите номер мобильного телефона, чтобы получить новый PIN-код

3. После ввода полученного ПИН-кода вы можете определить новый пароль прямо на этом экране.

Теперь вы можете входить в систему на планшете Android, iPad, ПК, Mac, через Интернет, а вскоре и на Windows 8!

Если вы не можете изменить свой пароль или не получили PIN-код, свяжитесь с нами по электронной почте.

SMS — Положения и условия | Технологические услуги

- myeID

- SMS — Условия использования

Служба сброса пароля SMS myeID VCU

VCU предоставляет своим сотрудникам, студентам и аффилированным лицам возможность выполнять самостоятельный сброс пароля («услугу») с помощью текстовых SMS-сообщений, отправляемых на личные сотовые телефоны людей. Регистрация в этой услуге не является обязательной.Чтобы зарегистрироваться и подписаться на эту службу, посетите страницу регистрации службы по адресу https://go.vcu.edu/eidaccount

.

Если вы решите использовать эту услугу, вам необходимо будет указать номер вашего мобильного телефона. Текстовые сообщения могут быть отправлены на ваше личное сотовое устройство для первоначальной проверки права собственности на сотовый телефон и выполнения последующих услуг по сбросу пароля с помощью текстового SMS-сообщения. Таким образом, могут применяться скорости передачи сообщений и данных.

После того, как вы зарегистрировались в этой службе и инициировали запрос на сброс пароля через эту службу, вы получите текстовое сообщение с кодом подтверждения, который необходимо предоставить системе управления VCU eID для сброса пароля.VCU ни в коем случае не будет отправлять вам ссылки, изображения, видео или другие материалы с целью сброса вашего пароля. VCU не будет отправлять вам никаких текстовых сообщений с целью сброса вашего пароля без запроса самообслуживания на сброс пароля, инициированного вами или другими лицами для вашей учетной записи eID. Если вы получаете нежелательные коды с целью самообслуживания для сброса пароля или ссылки, выдаваемые за ссылки для самостоятельного сброса пароля, немедленно свяжитесь с центром ИТ-поддержки по телефону 1-804-828-2227, поскольку они могут указывать на попытки вторжения. против вашей учетной записи eID.

После того, как вы зарегистрировались в этой службе, вы можете отказаться от нее в любое время. Чтобы сообщения этой службы не приходили на ваш телефон, просто отправьте текстовое сообщение «STOP» на номер 36214. Затем вы получите одноразовое текстовое сообщение с подтверждением отказа. После этого вы больше не будете получать сообщения.

Затем вы получите одноразовое текстовое сообщение с подтверждением отказа. После этого вы больше не будете получать сообщения.

Коды сброса пароля, отправленные по SMS, могут не быть доставлены вам, если ваш телефон находится вне зоны действия точки передачи или если в определенное время недоступна достаточная емкость сети.Даже в пределах зоны покрытия на доставку сообщений могут влиять факторы, не зависящие от вашего оператора беспроводной связи, в том числе оборудование клиента, местность, близость к зданиям, листва и погода. Используя эту услугу, вы признаете, что коды сброса пароля SMS могут быть получены не вовремя и что ваш оператор беспроводной связи не гарантирует доставку предупреждений. Перевозчики не несут ответственности за несвоевременную доставку сообщений.

Если текстовое SMS-сообщение недоступно или не получено вовремя для успешного сброса пароля, вы можете использовать один из следующих альтернативных методов для сброса пароля:

- Отправьте код сброса пароля на свой зарегистрированный личный адрес электронной почты, посетив страницу с забытым паролем по адресу https: // go.

vcu.edu/myeid

vcu.edu/myeid - Обратитесь в Центр ИТ-поддержки VCU по телефону 1-804-828-2227. ( Вы должны предъявить свой V-номер и / или номер своей ID-карты VCU для подтверждения личности )

По любым другим вопросам, связанным с этой услугой, вы можете связаться с нами по телефону 1-804-828-2227, по электронной почте [email protected] или в любое время со своего мобильного телефона, отправив текстовое сообщение «HELP» на номер 36214

VCU обязуется обеспечивать конфиденциальность вашей информации, применять стандартные меры контроля и проявлять пропорциональную осторожность для защиты предоставленной вами информации.VCU может передавать информацию, которую вы предоставили для этой услуги, поставщикам услуг с целью предоставления вам этой услуги. Чтобы просмотреть заявление о конфиденциальности VCU, посетите https://www.vcu.edu/privacy-statement/.

Регистрируясь в этой службе, вы соглашаетесь с условиями, представленными в этом документе.

Операторы, поддерживаемые этой службой, включают: AT&T, Sprint, Boost, Verizon Wireless, US Cellular®, T-Mobile®, Cellular One Dobson, Cincinnati Bell, Alltel, Virgin Mobile USA, Cellular South, Unicel, Centennial, Ntelos и MetroPCS

Обратите внимание, что T-Mobile указал, что не несет ответственности за задержанные или недоставленные сообщения.

Эта статья обновлена: 10.01.2019

Представляем SMS Recovery для защиты вашей учетной записи

Одним из преимуществ LastPass является то, что вы запоминаете только один пароль, ваш главный пароль. А чтобы защитить свою учетную запись, вы знаете, что главный пароль должен быть длинным, надежным и уникальным. Но что, если ваш мастер-пароль настолько хорош, что вы его забудете?

Сегодня мы представляем новый способ защиты процесса сброса главного пароля: восстановление с помощью SMS.Это позволяет активировать безопасный процесс восстановления учетной записи только для локальной сети с помощью отправленного вам кода. Как только код будет использован для активации локальных данных восстановления, которые LastPass хранит через ваш браузер, вы можете безопасно сбросить свой главный пароль.

Почему восстановление СМС?

До сих пор мы облегчили восстановление мастер-пароля, отправив уникальную ссылку для восстановления на адрес электронной почты вашей учетной записи (или защитный адрес электронной почты, если вы включили ее в настройках своей учетной записи). Щелчок по ссылке восстановления активирует локально сохраненный одноразовый пароль (OTP).OTP — это биты данных, которые автоматически генерируются и сохраняются расширением браузера LastPass и хранятся локально до тех пор, пока вы не пройдете процесс восстановления. При запуске процесса восстановления OTP используется для проверки того, что вам должен быть предоставлен доступ к вашей учетной записи, прежде чем вы сможете сбросить свой главный пароль. Для каждого браузера на любом компьютере, где вы используете расширение LastPass, хранится отдельный OTP, хотя его можно отключить в настройках расширения.

Щелчок по ссылке восстановления активирует локально сохраненный одноразовый пароль (OTP).OTP — это биты данных, которые автоматически генерируются и сохраняются расширением браузера LastPass и хранятся локально до тех пор, пока вы не пройдете процесс восстановления. При запуске процесса восстановления OTP используется для проверки того, что вам должен быть предоставлен доступ к вашей учетной записи, прежде чем вы сможете сбросить свой главный пароль. Для каждого браузера на любом компьютере, где вы используете расширение LastPass, хранится отдельный OTP, хотя его можно отключить в настройках расширения.

При восстановлении с помощью SMS вы просто введете отправленный вам код, чтобы активировать локально сохраненный одноразовый пароль в вашем браузере.Та же технология OTP используется для проверки вас и позволяет сбросить мастер-пароль, но вы заменяете этап электронной почты на ввод кода подтверждения.

Теперь вы можете выбрать вариант восстановления, который лучше всего соответствует вашим потребностям и предпочтениям безопасности.

Мы рекомендуем включить восстановление по SMS по нескольким причинам:

- Вы храните пароль для своего адреса электронной почты в LastPass. Если ваш пароль электронной почты также хранится в LastPass, и вы забыли свой главный пароль, это гарантирует, что вы не заблокируете свою учетную запись электронной почты и не сможете завершить процесс восстановления учетной записи.

- Вы обеспокоены несанкционированным доступом к вашему хранилищу. Если кто-то имеет доступ к компьютеру, на котором вы использовали LastPass, и ему также удастся взломать вашу учетную запись электронной почты, он потенциально может попытаться использовать функцию восстановления электронной почты LastPass, чтобы получить доступ к вашему хранилищу. Мы рекомендуем восстановление с помощью SMS для тех, кто обеспокоен этим потенциальным риском.

Этот номер телефона используется LastPass только для отправки вам текстовых сообщений, когда вам необходимо активировать восстановление учетной записи.

Если вы не хотите включать восстановление учетной записи SMS, мы настоятельно рекомендуем включить двухфакторную аутентификацию для своей учетной записи электронной почты и сохранить пароль электронной почты в памяти.

Добавление или обновление номера мобильного телефона для восстановления SMS

Если вы готовы добавить номер телефона для восстановления по SMS, выполните следующие действия:

- Войдите в LastPass через расширение браузера или на www.LastPass.com.

- Откройте ваше хранилище LastPass.

- Запустите настройки учетной записи.

- Прокрутите вниз до «Восстановление учетной записи SMS».

- Выберите вариант добавления номера телефона.

- Сохраните изменения, нажав кнопку «Обновить».

Сброс пароля с помощью SMS recovery

Если вы забыли свой мастер-пароль, активировать восстановление аккаунта по SMS очень просто.

- Нажмите «забыл пароль» в диалоговом окне входа в LastPass.

- Выберите «Восстановление учетной записи».

- Введите адрес электронной почты вашего аккаунта.

- Проверьте свой телефон на наличие SMS / текстового сообщения с кодом подтверждения.

- Введите код на веб-странице.

- Создайте новый мастер-пароль.

Для использования восстановления с помощью SMS не требуется обновление версии, поэтому вы можете войти сегодня, чтобы настроить его для своей учетной записи! В ближайшее время у нас будет еще больше улучшений безопасности и функций, так что следите за обновлениями.

Настроить восстановление учетной записи SMS для LastPass

В качестве одной из опций восстановления мастер-пароля вы можете настроить восстановление учетной записи по SMS, добавив номер мобильного телефона в свою учетную запись, чтобы получать проверочное текстовое сообщение на случай, если вы каждый раз забудете свой мастер-пароль.Использование этой опции в качестве средства восстановления учетной записи запустит процесс восстановления мастер-пароля, если хотя бы один из ваших браузеров захватил одноразовый пароль восстановления (который создается при входе в систему хотя бы один раз).

Перед тем, как начать : Этот параметр восстановления необходимо настроить, чтобы использовать процесс восстановления учетной записи, если вам нужно сбросить мастер-пароль на случай, если он когда-либо будет забыт.

- Войдите в LastPass и войдите в свое хранилище, выполнив одно из следующих действий:

- На панели инструментов веб-браузера щелкните значок LastPass, затем выберите Открыть мое хранилище .

- Перейдите на https://lastpass.com/?ac=1 и войдите в систему, указав свой адрес электронной почты и мастер-пароль.

- Выберите Настройки учетной записи на левой панели навигации.

- Выберите вкладку Общие , затем перейдите к разделу «Восстановление учетной записи SMS».Если правильный номер телефона отсутствует в списке, нажмите Обновить телефон .

- Нажмите Добавить номер .

- При появлении запроса введите мастер-пароль и нажмите Продолжить .

- Используйте раскрывающееся меню для выбора страны, затем введите свой номер телефона и нажмите Отправить тестовый код .

- Получив код в SMS-сообщении, введите код в окно веб-браузера и нажмите Подтвердить .Если вы не получили SMS-сообщение, нажмите Отправить повторно .

- После проверки отображается подтверждающее сообщение. Теперь вы можете закрыть это окно веб-браузера.

Вы успешно настроили восстановление учетной записи SMS для своей учетной записи LastPass, и вы выйдете из своей учетной записи LastPass.

.

п., а также при попытке отправлять СМС-сообщения по API.

п., а также при попытке отправлять СМС-сообщения по API. Задается в личном кабинете СМС-рассылок в разделе «Дополнительно» — «Настройки», в полях «Пароль подключения по SMPP» и «Пароль подключения по HTTPS/XML/SMTP». (См. скриншот ниже)

Задается в личном кабинете СМС-рассылок в разделе «Дополнительно» — «Настройки», в полях «Пароль подключения по SMPP» и «Пароль подключения по HTTPS/XML/SMTP». (См. скриншот ниже)

80_3333_16070400,0000,, Hw:FMB120 Mod:4 IMEI:352094082042885 Init: 2017-6-16 5:54 Uptime: 16574 MAC:002E43912EF7 BT:31F5BFE66261 SPC:0(0) AXL:0 OBD:0 BL:1.6 BT:4"

80_3333_16070400,0000,, Hw:FMB120 Mod:4 IMEI:352094082042885 Init: 2017-6-16 5:54 Uptime: 16574 MAC:002E43912EF7 BT:31F5BFE66261 SPC:0(0) AXL:0 OBD:0 BL:1.6 BT:4"  5 Уменьшите значения Min Period и Send Period до 60 с. для режима стоянки в домашней сети. Это позволит Вам быстрее получить сообщения от трекера на сервере мониторинга. В дальнейшем эти настройки можно изменить.

5 Уменьшите значения Min Period и Send Period до 60 с. для режима стоянки в домашней сети. Это позволит Вам быстрее получить сообщения от трекера на сервере мониторинга. В дальнейшем эти настройки можно изменить.  Онлайн операции по картам подтверждается вводом специального 3D-пароля.

Онлайн операции по картам подтверждается вводом специального 3D-пароля.

Настоящий эксперт по безопасности, скорее всего, обнаружит какой-то изъян в моей установке, но я утверждаю, что я занимаюсь более 95% планеты.

Настоящий эксперт по безопасности, скорее всего, обнаружит какой-то изъян в моей установке, но я утверждаю, что я занимаюсь более 95% планеты.

Твиттер сообщает мне, что мне не следует использовать двухфакторную аутентификацию на основе SMS, а вместо этого следует использовать двухфакторную аутентификацию на основе приложения. Я согласен! Проблема в том, что некоторые сайты, такие как PayPal, не обеспечивают лучшей безопасности. Альтернатива — просто вернуться к единственному фактору, что я не уверен, что это лучшее решение.

Твиттер сообщает мне, что мне не следует использовать двухфакторную аутентификацию на основе SMS, а вместо этого следует использовать двухфакторную аутентификацию на основе приложения. Я согласен! Проблема в том, что некоторые сайты, такие как PayPal, не обеспечивают лучшей безопасности. Альтернатива — просто вернуться к единственному фактору, что я не уверен, что это лучшее решение.

vcu.edu/myeid

vcu.edu/myeid